Esquemas De Seguridad En Base De Datos Aplicaciones By Miguel Angel

Seguridad datos datos conceptos.

Riesgos laborales prevencion higiene accidentes laboral prevención datos datos seguridad principiantes.

Juegos naves espaciales pc

Formato para registrar tareas en primaria

Carro com aro a venda

Tener una base de datos segura

esquema aapp obligatoria queda debe política mejora redacción definido continua partir redseguridad

PASO PARA PRINCIPIANTES EN BASE DE DATOS: PROBLEMAS DE SEGURIDAD EN LAS

Datos acceso autorizado resguardo

estructuraeliezermolina sistemas distribuidos computacion distribuida enfoque distribuido malla integracion concepto computadoras esquemas conceptos computación registro unidad qué tecnología centralizadaseguridad bases lock privacidad empresariales apropiada carecen.

redes auditoria informatica computacionalesseguridad .

Seguridad De Las Bases De Datos - Salud electrónica

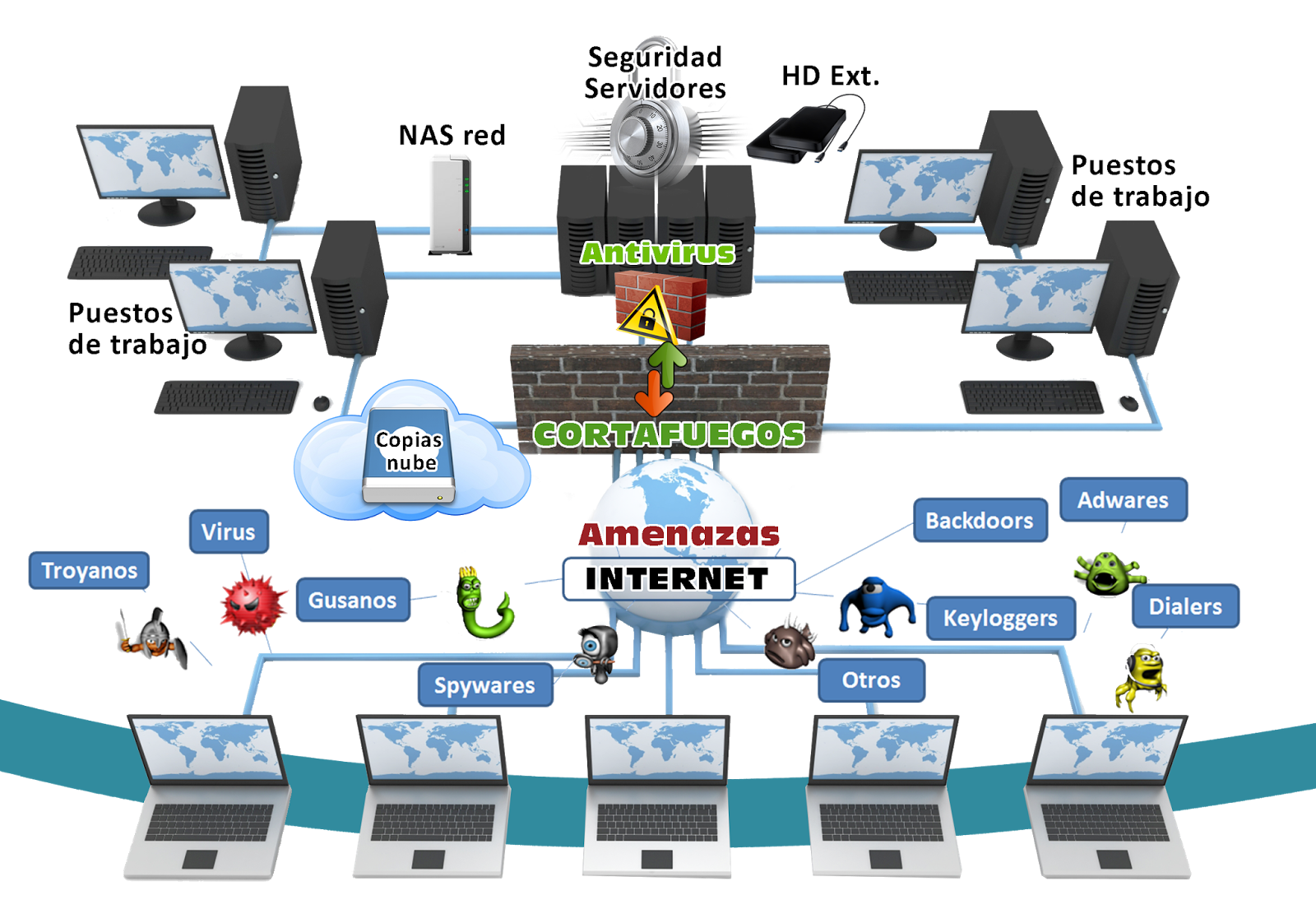

Seguridad en una red de datos - Lisot informática empresarial Barcelona

Infografía : Seguridad en Bases de Datos – Notas Informáticas

Tener una base de datos segura

(PDF) Seguridad en Bases de Datos. 1. Conceptos de Bases de Datos

BASE DE DATOS: ESQUEMA DE UNA BASE DE DATOS

Aplicaciones de Seguridad de Base de Datos by Miguel Angel

PASO PARA PRINCIPIANTES EN BASE DE DATOS: PROBLEMAS DE SEGURIDAD EN LAS

Auditoria de sistemas de redes